Blijf cyberdreigingen voor met onze dagelijkse update. Kies het formaat dat bij jou past, een korte video (5 min) voor het overzicht, een podcast (3 min) voor onderweg, of de uitgebreide analyse (15 min) voor meer diepgang.

De presentatie is tevens beschikbaar via YouTube.

Powered by RedCircle

Powered by RedCircle

De afgelopen achtenveertig uur werd het digitale domein gedomineerd door een agressieve samensmelting van staatgebonden sabotage en verfijnde cybercriminaliteit. Terwijl Europese regeringsleiders waarschuwen voor een fundamentele verschuiving in de veiligheidsarchitectuur, worden vitale sectoren bestookt met een nieuwe generatie AI gedreven malware en supply chain aanvallen. Van de bankensector in de Benelux tot de wereldwijde cryptohandel; de aanvallen tonen een ongekende precisie in het omzeilen van conventionele verdedigingslinies.

Financiële instellingen en cryptosector zwaar getroffen door gerichte acties

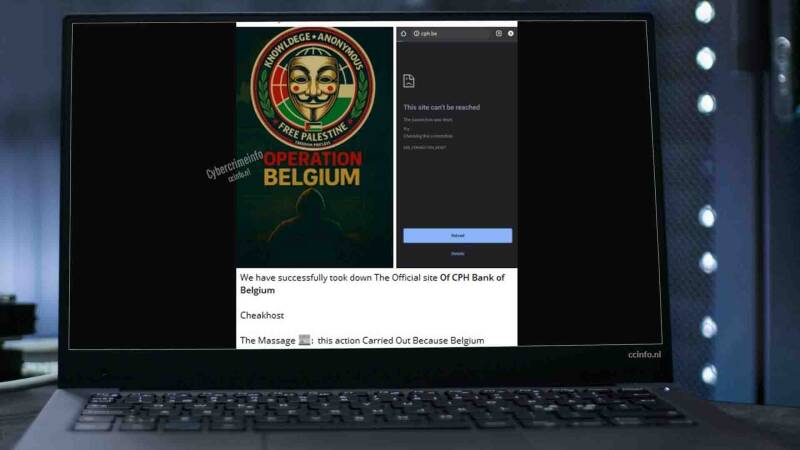

De Belgische financiële sector is het doelwit geworden van directe verstoring, waarbij CPH Bank op oudejaarsdag te kampen kreeg met een DDoS aanval opgeëist door BD Anonymous. De aanval op het domein cph.be zorgde voor onbereikbaarheid van online diensten, wat de kwetsbaarheid van de beschikbaarheid bij banken opnieuw blootlegt. In de cryptowereld vond een miljoenenroof plaats bij het Unleash Protocol, waar aanvallers via een overname van het multisig beheer de controle kregen over smart contracts en ongeveer 3,9 miljoen dollar wisten weg te sluizen, waarna de buit via Tornado Cash werd witgewassen. Ook Trust Wallet werd slachtoffer van een geavanceerde supply chain aanval gelinkt aan de tweede iteratie van de Shai-Hulud campagne. Door een kwaadaardige update van hun Chrome extensie, versie 2.68, werd een backdoor geïntroduceerd waarmee 8,5 miljoen dollar uit 2.520 wallets werd gestolen. De gamingindustrie deelt in de klappen; uitgever Ubisoft kampt met aanhoudende serverproblemen bij Rainbow Six Siege X na een database hack waarbij in game valuta en notificatiesystemen werden gemanipuleerd.

Kritieke lekken in ibm en next js infrastructuur actief misbruikt

Softwaregigant IBM heeft alarm geslagen over een kritieke kwetsbaarheid in API Connect, geregistreerd als CVE-2025-13915 met een CVSS score van 9,8. Dit lek stelt aanvallers in staat authenticatie volledig te omzeilen, wat een acuut risico vormt voor banken en telecombedrijven die dit platform gebruiken. Tegelijkertijd scant het RondoDox botnet agressief het internet af op zoek naar servers die draaien op het Next.js framework. Via de React2Shell kwetsbaarheid (CVE-2025-55182) wisten criminelen al 812 systemen in Nederland en 81 in België te identificeren als kwetsbaar. Geïnfecteerde servers worden ingezet voor cryptomining en DDoS aanvallen, waarbij een component genaamd 'bolts' wordt gebruikt om concurrerende malware te verwijderen. Daarnaast is er een nieuwe dreiging voor macOS gebruikers via Visual Studio Code; de GlassWorm malware verspreidt zich via extensies, omzeilt detectie door vijftien minuten te wachten na installatie, en communiceert via de Solana blockchain om Keychain gegevens te stelen.

Nieuwe generatie ai malware en destructieve tools overspoelt de markt

Het dreigingslandschap verhardt door de inzet van kunstmatige intelligentie en kernel level tools. Onderzoekers hebben PromptLock geïdentificeerd, een ransomwarevariant die generatieve AI gebruikt om ter plekke unieke aanvalsscripts te schrijven en zichzelf te corrigeren bij fouten. Ook verscheen de AI gestuurde crypter InternalWhisper, die malware continu herschrijft om detectie door Windows Defender te voorkomen. Voor directe aanvallen op beveiligingssoftware wordt de tool VOID KILLER verhandeld, die op kernelniveau opereert om geavanceerde EDR oplossingen zoals CrowdStrike en SentinelOne uit te schakelen. Ontwikkelaars zijn verder doelwit van supply chain aanvallen via pakketbeheerders; naast npm is nu ook Maven Central getroffen door typosquatting met een kwaadaardig pakket dat zich voordeed als een populaire Jackson bibliotheek. In de sfeer van ecommerce skimming is een nieuwe Magecart campagne actief die met meer dan vijftig gespecialiseerde scripts probeert volledige klantidentiteiten te stelen bij betaalproviders zoals Mollie en Stripe. Tevens breidt de Gunra ransomware groep uit met een 'Ransomware as a Service' model via hun nieuwe 'Fresh Gunra' infrastructuur.

Illegale handel in hardware en toegang floreert op ondergrondse markten

In de Verenigde Staten is een grootschalig smokkelnetwerk ontmanteld dat voor 160 miljoen dollar aan Nvidia H100- en H200-chips naar China exporteerde, waarbij de strenge exportrestricties werden omzeild door de hardware te labelen als het fictieve merk 'Sandkayan'. Op het dark web is de handel in gestolen toegangsrechten onverminderd groot; er werd een veiling gestart voor een dataset met 486 Britse creditcards en toegang tot duizend Fortinet VPN verbindingen werd aangeboden voor slechts duizend dollar. Zorgwekkend is ook de verkoop van toegang tot een beheerpaneel voor telefonienummers met een saldo van twaalf miljoen dollar, wat de deur openzet voor grootschalige fraude. Op geopolitiek vlak valt op dat de VS sancties heeft ingetrokken tegen drie sleutelfiguren van het Intellexa Consortium, leverancier van de beruchte Predator spyware, zonder opgaaf van reden.

Militaire drone operaties en waarschuwingen voor sabotage in europa

De oorlog in Oekraïne demonstreert de cruciale rol van OSINT in moderne oorlogsvoering. Oekraïense eenheden van het 1ste Speciale Centrum van de USF hebben met succes Russische drone infrastructuur in Donetsk en Manhush uitgeschakeld met FP-2 kamikazedrones, een actie die werd geverifieerd door de onderzoeksgroep CyberBoroshno. Deze fysieke strijd vindt zijn weerklank in de diplomatieke arena, waar Europese leiders waarschuwen voor toenemende hybride dreigingen. De Duitse bondskanselier en de Franse president wijzen op een patroon van sabotage en spionage dat de Europese stabiliteit ondermijnt. In dit licht past ook de spionagecampagne van de groep APT36, die Windows LNK bestanden vermomd als examendocumenten inzet om overheidssystemen te infiltreren.

Politieke druk op slimme meters en privacy van minderjarigen

In Den Haag zijn Kamervragen gesteld over de veiligheid van slimme energiemeters die componenten bevatten van het Chinese staatsbedrijf Kaifa Technology. De netbeheerders Alliander, Enexis en Stedin liggen onder een vergrootglas vanwege zorgen over mogelijke spionage of sabotage van het stroomnet. Op het gebied van consumentenprivacy heeft Disney ingestemd met een schikking van 10 miljoen dollar wegens het schenden van privacywetgeving bij kinderen op YouTube. Daarnaast hebben Europese toezichthouders bepaald dat webshops klanten niet langer mogen verplichten een account aan te maken voor eenmalige aankopen. De zorg om digitale veiligheid reikt inmiddels tot fysieke evenementen: de organisatie van de inauguratie van de burgemeester van New York heeft expliciet de Flipper Zero en Raspberry Pi verboden uit angst voor digitale interventies.

Dit was het voor vandaag! Tot morgen! En als je het interessant vond, stuur het dan door naar je vrienden en collega’s.

Ontdek meer over cybercrime en het darkweb in onze uitgebreide bibliotheek. Voor een gestructureerd overzicht van relevante onderwerpen kun je terecht op onze onderwerpenpagina, waar je een alfabetisch gerangschikte lijst vindt.

Bron: Cybercrimeinfo, ondezoeksteam

Recente journalen

GitHub inbraak via VS Code extensie, DBIR en SonicWall MFA

In de periode van woensdag 20 mei tot en met vrijdag 22 mei 2026 bevestigde GitHub dat dreigingsactor TeamPCP via een kwaadaardige VS Code extensie toegang verkreeg tot 3.800 interne repositories in achttien minuten. Het Verizon Data Breach Investigations Report 2026 toont voor het eerst kwetsbaarheidsexploitatie als dominante aanvalsmethode bij datalekken. En een fout in SonicWall VPN, CVE-2024-12802, wordt actief ingezet als beginpunt voor ransomware campagnes op toestellen waarvan de ondersteuning al is beëindigd.

Shai-Hulud npm aanval, MiniPlasma zerodag en Microsoft 365

In de periode van maandag 18 mei tot en met dinsdag 19 mei 2026 waren meerdere dreigingen gelijktijdig actief op verschillende aanvalsoppervlakken. Dreigingsactor TeamPCP publiceerde in 22 minuten 639 kwaadaardige versies van 323 npm pakketten, waarna de broncode van de aanvalsworm werd vrijgegeven op BreachForums. Een beveiligingslek in Windows uit 2020 bleek nooit correct te zijn gerepareerd en biedt elke lokale aanvaller volledige systeemrechten op een volledig bijgewerkt systeem. Microsoft 365 omgevingen stonden tegelijk onder druk via SSPR kaping door Storm-2949 en OAuth sessiestiefstal via EvilTokens. En ransomwaregroep The Gentlemen werd officieel partner van BreachForums terwijl onderzoekers meer dan 1.570 slachtoffers identificeerden.

Ledger post, Apple M5 kernel exploit en LockBit Stahlwille

In de periode van vrijdag 15 mei tot en met zondag 17 mei 2026 ontvingen eigenaren van Ledger hardware wallets vervalste papieren brieven met QR codes die leiden naar phishingsites waarop wordt gevraagd om de herstelzin in te vullen. De campagne is gelinkt aan het datalek bij Global-e uit januari 2026. Tegelijkertijd publiceerden vier beveiligingsonderzoekers een werkende exploit voor de Apple M5 chip, waarbij zij de hardwarematige geheugenbescherming van Apple doorbraken met behulp van een AI model van Anthropic. Op het darkweb portaal van LockBit 5.0 verscheen het Nederlandse bedrijf Stahlwille B.V. als een van zes nieuwe geclaimde slachtoffers.

INT geclaimd, Clinical Diagnostics en Kamervragen Canvas

In de periode van woensdag 13 mei tot en met donderdag 14 mei 2026 publiceerde The Gentlemen ransomwaregroep het Instituut voor de Nederlandse Taal als nieuw slachtoffer op haar darkweb portaal, terwijl op een ondergronds forum werd beweerd dat het Belgische medische platform cabinetmedical.be via een SQL kwetsbaarheid is gecompromitteerd met circa 10.000 patiëntgegevens. De Inspectie Gezondheidszorg en Jeugd maakte op 13 mei bekend dat medisch laboratorium Clinical Diagnostics ten tijde van een cyberaanval niet voldeed aan de wettelijk verplichte NEN 7510 norm voor informatiebeveiliging in de zorg, waarbij de gegevens van 850.000 vrouwen uit het bevolkingsonderzoek baarmoederhalskanker zijn gestolen. Tegelijkertijd heeft de ShinyHunters Canvas zaak een politieke dimensie gekregen, met vragen in de Tweede Kamer aan twee ministers en een oproep van de Amerikaanse Huizencommissie voor Binnenlandse Veiligheid aan Instructure om te getuigen.

Odido ShinyHunters aanval, TeamPCP Jenkins en INT offline

In de periode van dinsdag 12 mei tot en met woensdag 13 mei 2026 deelde Odido voor het eerst gedetailleerde informatie over hoe ShinyHunters erin slaagde de gegevens van 6,2 miljoen klanten te stelen via een telefoontje naar de klantenservice. Terwijl CEO Søren Abildgaard compensatie afwees en een massaclaim in voorbereiding is, escaleert de dreigingsgroep TeamPCP haar supply chain aanvallen met gecompromitteerde versies van de officiële Jenkins plugin van Checkmarx, honderden pakketten op npm en de Python client van Mistral. Ondertussen heeft het Instituut voor de Nederlandse Taal zijn websites offline gehaald na een hack op 5 mei en heeft het Openbaar Ministerie de operationele schade van de aanval op zijn Citrix omgeving van juli 2025 beschreven.

Universiteiten en ShinyHunters, Crimenetwork en TCLBanker

In de periode van vrijdag 8 mei tot en met zondag 10 mei 2026 kwamen meerdere universiteiten in contact met ShinyHunters over de gestolen Canvas data, terwijl Instructure opvallend afwezig bleef op de leksite van de groep. De BKA maakte definitief een einde aan het opnieuw opgestarte Crimenetwork en arresteerde de beheerder op Mallorca in samenwerking met de Spaanse autoriteiten. Ondertussen verspreidt de TCLBanker bankentrojan zich via WhatsApp en Outlook richting Europa, viel het Nederlandse constructiebedrijf VeriCon ten prooi aan de ransomwaregroep thegentlemen en publiceerden onderzoekers bewijs van haalbaarheid voor twee kritieke kwetsbaarheden in Linux containeromgevingen waarvoor nog geen patch beschikbaar is.

Altijd op de hoogte

Ontvang het Cyber Journaal meerdere keren per week, doorgaans tussen 12:00 en 14:00 uur. Schrijf je in en ontvang het automatisch in je mailbox.

Door de drukte kan het soms iets langer duren voordat het inschrijfformulier wordt geladen.