English | Français | Deutsche | Español | Meer talen

Even iets opzoeken op internet.. wie doet dit nu niet.. maar vul jij het URL in als je op zoek bent naar een bepaalde website? De kans is vrij groot dat je gewoon alleen de naam van de site intypt, om zo via de Google-zoekresultaten naar desbetreffende pagina te navigeren. Maar wist je ook dat cybercriminelen valse zoekresultaten maken via advertenties, om je zo op een phishinglink te laten klikken.

Advertentieruimte Google

Door advertentieruimte te kopen kun je ervoor zorgen dat een link prominent wordt aangeboden in de zoekresultaten. Gebruikers krijgen dit dan als eerste resultaat te zien, boven de meest relevante hits dus. Het valt veel mensen vaak niet eens op dat er 'Advertentie' bij het resultaat staat, waardoor de kans groot is dat hierop geklikt wordt. Er is natuurlijk niets aan de hand als dit je naar de gewenste pagina leidt. Maar als je op een phishingpagina terechtkomt, is het een heel ander verhaal.

Onderzoekers van Malwarebytes brengen de phishingcampagne aan het licht. Zij ontdekten dat er phishingpagina's verstopt zitten in advertenties die doen alsof ze naar Youtube leiden. Dus als iemand 'Youtube' intikte op Google, was het bovenste resultaat niet de daadwerkelijke pagina van Youtube, maar een neppe phishingpagina.

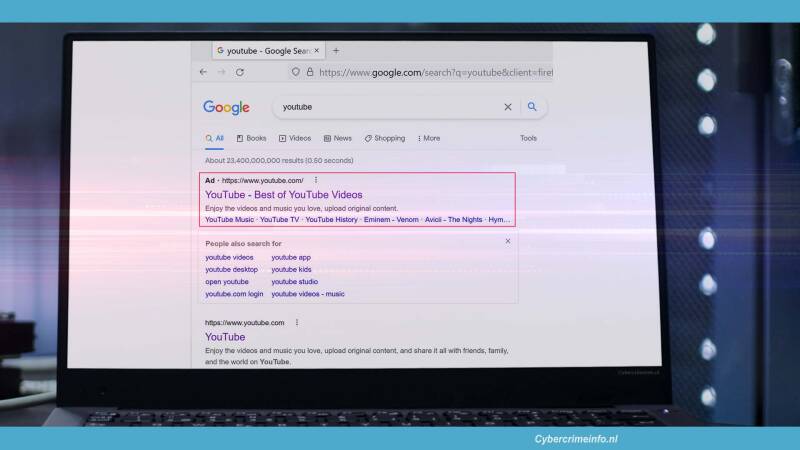

Op de afbeelding hierboven zie je het zoekresultaat dat leidt naar een neppagina, met eronder de link naar de échte Youtubepagina. En dat is niet de enige site die misbruikt wordt. De onderzoekers stellen ook valse advertenties uit naam van Facebook en Amazon te hebben gevonden.

Wat gebeurd er als je klikt?

Klik je op zo'n advertentie, wordt de truc vervolgd door een zogenaamde 'beveiligingsmelding' van Windows.

Eenmaal op de pagina krijg je de melding dat je apparaat geïnfecteerd zou zijn. Om de problemen te verhelpen moet je een bepaald telefoonnummer bellen, zogenaamd van de technische support van Windows Defender. Als je belt, beland je onbewust in een vorm van helpdeskfraude.

Aan de andere kant van de lijn is namelijk een oplichter die zich voordoet als werknemer, en je ervan probeert de overtuigen een programma te installeren. Dit programma zal je niet helpen; je geeft er namelijk de controle over je apparaat mee uit handen. 'In de meeste gevallen versleutelen de oplichters je computer en vertellen dat je ondersteuning moet aanschaffen. Hoe dan ook leidt dit tot een dure aankoop die geen voordelen heeft voor het slachtoffer'. Op onderstaande video kun je zien hoe het in zijn werk gaat.

Google zoekresultaten niet blindelings vertrouwen

Het is dus belangrijk om je ervan bewust te zijn dat dit bestaat. Advertenties in de Google zoekresultaten kun je niet blindelings vertrouwen. En eigenlijk kun je ze beter gewoon overslaan, omdat de meest relevante zoekresultaten sowieso pas onder de advertenties terechtkomen. Kijk dus goed als je zoekt via Google of je het woordje 'Ad' of 'Advertentie' naast het resultaat ziet staan. Scroll verder naar beneden zodat je zeker weet dat je bij het voor jou juiste resultaat uitkomt.

Je kunt het verder nog vermijden door gewoon ouderwets de gehele URL in te typen. Zo omzijl je de zoekresultaten ook.

Bron: anoniem, malwarebytes.com, opgelicht.avrotros.nl

Meer info over malafide websites, phishing en malware

Meer actueel nieuws

GitHub inbraak via VS Code extensie, DBIR en SonicWall MFA

In de periode van woensdag 20 mei tot en met vrijdag 22 mei 2026 bevestigde GitHub dat dreigingsactor TeamPCP via een kwaadaardige VS Code extensie toegang verkreeg tot 3.800 interne repositories in achttien minuten. Het Verizon Data Breach Investigations Report 2026 toont voor het eerst kwetsbaarheidsexploitatie als dominante aanvalsmethode bij datalekken. En een fout in SonicWall VPN, CVE-2024-12802, wordt actief ingezet als beginpunt voor ransomware campagnes op toestellen waarvan de ondersteuning al is beëindigd.

Vrouw gezocht na babbeltruc bij slachtoffer in Oudenbosch

Op donderdag 15 januari 2026 werd een inwoner van Oudenbosch opgelicht door nepagenten. Een vrouw wist het vertrouwen te winnen, drong de woning binnen en nam sieraden, contant geld en een kluisje mee. De politie zoekt haar via vrijgegeven beelden.

Shai-Hulud npm aanval, MiniPlasma zerodag en Microsoft 365

In de periode van maandag 18 mei tot en met dinsdag 19 mei 2026 waren meerdere dreigingen gelijktijdig actief op verschillende aanvalsoppervlakken. Dreigingsactor TeamPCP publiceerde in 22 minuten 639 kwaadaardige versies van 323 npm pakketten, waarna de broncode van de aanvalsworm werd vrijgegeven op BreachForums. Een beveiligingslek in Windows uit 2020 bleek nooit correct te zijn gerepareerd en biedt elke lokale aanvaller volledige systeemrechten op een volledig bijgewerkt systeem. Microsoft 365 omgevingen stonden tegelijk onder druk via SSPR kaping door Storm-2949 en OAuth sessiestiefstal via EvilTokens. En ransomwaregroep The Gentlemen werd officieel partner van BreachForums terwijl onderzoekers meer dan 1.570 slachtoffers identificeerden.

Ledger post, Apple M5 kernel exploit en LockBit Stahlwille

In de periode van vrijdag 15 mei tot en met zondag 17 mei 2026 ontvingen eigenaren van Ledger hardware wallets vervalste papieren brieven met QR codes die leiden naar phishingsites waarop wordt gevraagd om de herstelzin in te vullen. De campagne is gelinkt aan het datalek bij Global-e uit januari 2026. Tegelijkertijd publiceerden vier beveiligingsonderzoekers een werkende exploit voor de Apple M5 chip, waarbij zij de hardwarematige geheugenbescherming van Apple doorbraken met behulp van een AI model van Anthropic. Op het darkweb portaal van LockBit 5.0 verscheen het Nederlandse bedrijf Stahlwille B.V. als een van zes nieuwe geclaimde slachtoffers.

INT geclaimd, Clinical Diagnostics en Kamervragen Canvas

In de periode van woensdag 13 mei tot en met donderdag 14 mei 2026 publiceerde The Gentlemen ransomwaregroep het Instituut voor de Nederlandse Taal als nieuw slachtoffer op haar darkweb portaal, terwijl op een ondergronds forum werd beweerd dat het Belgische medische platform cabinetmedical.be via een SQL kwetsbaarheid is gecompromitteerd met circa 10.000 patiëntgegevens. De Inspectie Gezondheidszorg en Jeugd maakte op 13 mei bekend dat medisch laboratorium Clinical Diagnostics ten tijde van een cyberaanval niet voldeed aan de wettelijk verplichte NEN 7510 norm voor informatiebeveiliging in de zorg, waarbij de gegevens van 850.000 vrouwen uit het bevolkingsonderzoek baarmoederhalskanker zijn gestolen. Tegelijkertijd heeft de ShinyHunters Canvas zaak een politieke dimensie gekregen, met vragen in de Tweede Kamer aan twee ministers en een oproep van de Amerikaanse Huizencommissie voor Binnenlandse Veiligheid aan Instructure om te getuigen.

Verdachte gezocht na bankhelpdeskfraude in Amsterdam

De politie zoekt een man die op camerabeelden is vastgelegd terwijl hij contactloos betaalt via de bankrekening van een ander. De opname is gemaakt in een supermarkt in Amsterdam, nadat meerdere slachtoffers werden opgelicht door iemand die zich voordeed als bankmedewerker.