Ransomware valt nu Microsoft Exchange-servers aan met ProxyLogon-exploits, Microsoft Exchange-servers doelwit van DearCry-ransomware en politie lanceert speciale taskforce om ransomware te bestrijden. Hier het overzicht van de nieuwste ransomware vormen en het nieuws van dag tot dag.

8 maart 2020

De nieuwe Sarbloh-ransomware ondersteunt het protest van Indiase boeren

Een nieuwe ransomware, bekend als Sarbloh, versleutelt uw bestanden en geeft tegelijkertijd een bericht af ter ondersteuning van de protesten van Indiase boeren. Vorig jaar heeft de Indiase regering een nieuwe reeks wetten aangenomen, de 'Indiase landbouwwetten van 2020', ook wel bekend als de Farm Bills, die volgens de regering nodig zijn om de landbouwsector te moderniseren.

Ransomware targeting 🇮🇳 via malicious document. Ransom note mentions farmer protests.

— Malwarebytes Threat Intelligence (@MBThreatIntel) March 3, 2021

Document:

b8756966cf478aa401a067f14eefb57f34eea127348973350b14b5b53e3eec4f

Payload:

acbe95f70f7d8e20781841cfd859d78575ccd36720c68b60789251a509e1194d

extension .sarbloh#Sarbloh #ransomware pic.twitter.com/iHzCFAedPo

Cyberaanval: het schooldistrict in de regio Houston onderzoekt verontrustende berichten die zijn verzonden tijdens een cyberaanval

Op zondagmiddag 7 maart had Magnolia ISD te maken met een cyberaanval die van invloed was op het communicatiesysteem van het district, inclusief sociale media, sms-berichten, e-mails en telefoontjes. Zondagavond werd de cyberaanval voortgezet met een bericht aan enkele studenten en ouders dat de veiligheid van het district bedreigde, met name Magnolia High School.

Flagstar Bank getroffen door datalek waarbij klant- en werknemersgegevens werden blootgelegd

De Amerikaanse bank en hypotheekverstrekker Flagstar heeft een datalek bekendgemaakt nadat de Clop-ransomwarebende in januari hun Accellion-server voor bestandsoverdracht had gehackt.

Nieuwe variant Matrix ransomware

Dnwls0719 ontdekt een nieuwe variant met extensie *.JDPR

#Matrix #Ransomware

— dnwls0719 (@fbgwls245) March 8, 2021

2C52F3918B636736BDF0022C64115B26

New ext: .JDPR

Note: JDPR_README.rtf@BleepinComputer @demonslay335 @Amigo_A_ @siri_urz @malwrhunterteam pic.twitter.com/gI7wFkyDb5

Zorgaanbieders werden afgelopen herfst gewaarschuwd voor een toename van ransomware. Sommigen weten nog steeds niet hoe ernstig de dreiging was

Toen de Amerikaanse regering eind oktober vorig jaar waarschuwde voor een op handen zijnde ransomware bedreiging voor de ziekenhuizen en zorgverleners in het land, reageerden velen in de branche op een soortgelijke reactie: ze pauzeerden, haalden diep adem en zetten zich schrap voor de impact. Lees verder

9 maart 2020

Een cyberaanval op de SEPE-computersystemen

Het ministerie van Arbeid van Spanje onderzoekt de oorzaak van de inbreuk op de beveiliging in de computersystemen van de openbare dienst voor arbeidsvoorziening, ook de computers van de werknemers van het bureau zijn getroffen, ze moesten worden uitgeschakeld in afwachting van het onderzoek. Bron

GandCrab-ransomware-partner gearresteerd voor phishingaanvallen

Een verdacht lid van GandCrab Ransomware is in Zuid-Korea gearresteerd voor het gebruik van phishing-e-mails om slachtoffers te infecteren. Lees verder

Nieuwe ransomware

S!Ri ontdekt een nieuwe ransomware die de extensie *.gopher toevoegt

10 maart 2020

Politie lanceert speciale taskforce om ransomware te bestrijden

De Nederlandse politie heeft een speciale taskforce gelanceerd die zich gaat bezighouden met de bestrijding van ransomware. In de Ransomware Taskforce, een initiatief van de Eenheid Oost-Brabant, bundelen het Team High Tech Crime (THTC) en de regionale cybercrimeteams hun krachten.

Ryuk-ransomware treft 700 kantoren van arbeidsbureaus van de Spaanse overheid

De systemen van SEPE, de Spaanse overheidsinstantie voor arbeid, werden uitgeschakeld na een ransomwareaanval die meer dan 700 agentschappen in heel Spanje trof.

📻 El director de @empleo_SEPE ha informado en @radio5_rne sobre la investigación para esclarecer las causas del ciberataque. Ha informado, además, que los datos personales, el pago de nóminas y prestaciones de desempleo y ERTE no se han visto afectados. pic.twitter.com/dDGOfn8GvH

— Ministerio Trabajo y Economía Social (@empleogob) March 9, 2021

Nieuwe variant STOP Djvu ransomware

Michael Gillespie ontdekt een nieuwe variant met extensie *.reig

#STOP #Djvu #Ransomware w/ extension ".reig" (v0285) spotted on ID Ransomware.

— Michael Gillespie (@demonslay335) March 10, 2021

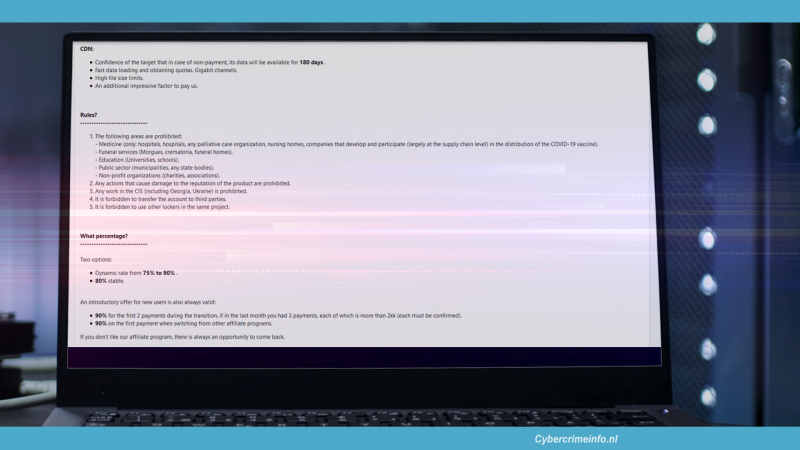

DarkSide Ransomware 2.0 uitgebracht

Nieuwe DarkSide 2.0 is uit. De nieuwe versie concentreerde zich op snelheid en nieuwe servicefuncties.

Nieuwe variant Makop ransomware

Dnwls0719 ontdekt een nieuwe variant met extensie *.WKSGJ

#Makop #Ransomware

— dnwls0719 (@fbgwls245) March 10, 2021

241923A0F67C30149E3D8BD549D082EF

New ext: .WKSGJ

Note: readme-warning.txt

Victim: https://t.co/UQqIx7dcLZ@BleepinComputer @demonslay335 @Amigo_A_ @siri_urz @malwrhunterteam pic.twitter.com/kM6c3BaYKM

11 maart 2020

Opnieuw Frans ziekenhuis getroffen door ransomware-aanval

Opnieuw is er in Frankrijk een ziekenhuis getroffen door een ransomware-aanval. Dat heeft het ziekenhuis van d'Oloron-Sainte-Marie nabij de Pyreneeën laten weten en wordt ook bevestigd door de Franse staatssecretaris Cedric O van Digitalisering. De aanval werd opgemerkt nadat er meer data dan normaal het netwerk verliet. Daarop werd een noodprocedure gestart.

Bierproductie Molson Coors verstoord door "cybersecurity-incident"

De bierproductie van Molson Coors, één van de grootste brouwerijen in de Verenigde Staten, is verstoord door een "cybersecurity-incident". Dat blijkt uit een melding van het bedrijf aan de Amerikaanse beurswaakhond SEC en een verklaring tegenover lokale media. Volgens de melding kreeg Molson Coors op 11 maart als gevolg van het niet nader beschreven incident met een systeemstoring te maken.

Ransomware valt nu Microsoft Exchange-servers aan met ProxyLogon-exploits

Bedreigingsactoren installeren nu een nieuwe ransomware genaamd 'DEARCRY' na het hacken van Microsoft Exchange-servers met behulp van de onlangs onthulde ProxyLogon-kwetsbaarheden.

Lees ook

DearCry richtte zich op Exchange

Michael Gillespie was de eerste die onthulde dat een nieuwe DearCry-ransomware zich op uitwisselingsservers richtte van Microsoft Exchange.

🚨 #Exchange Servers Possibly Hit With #Ransomware 🚨

— Michael Gillespie (@demonslay335) March 11, 2021

ID Ransomware is getting sudden swarm of submissions with ".CRYPT" and filemarker "DEARCRY!" coming from IPs of Exchange servers from US, CA, AU on quick look. pic.twitter.com/wPCu2v6kVl

Alle servers werken niet, meldt de administratie. Het stadsbestuur van Ebeleben (D) is meerdere dagen gesloten

Het stadsbestuur van Ebeleben was woensdag het slachtoffer van een massale hackeraanval. Alle servers zijn defect, zegt het vanuit het gemeentehuis. Om deze reden blijft het stadsbestuur tot en met dinsdag 16 maart gesloten. De wijziging van het ontwikkelingsplan “Am Schlosspark”, dat momenteel open is voor het publiek, is nog te bezichtigen. De administratie kondigde aan dat ze hard aan het werk zijn om de operaties te kunnen hervatten.

Lot-et-Garonne brandweerlieden slachtoffers van een cyberaanval

Na de ziekenhuizen, de brandweerlieden! Zonder geloof of wet, waar ze ook werken, vanuit Frankrijk of in het buitenland, hebben de nieuwe IT-misdadigers geen genade door nu essentiële nood- en gezondheidsdiensten in onze regio aan te vallen. De brandweerlieden van Lot-et-Garonne (F) hebben sinds het begin van de week een bittere ervaring achter de rug. "We waren het slachtoffer van een" ransomware "-aanval op dinsdag 9 maart. Ik moet u bellen om u erover te vertellen, omdat onze e-mails niet langer werken om u een persbericht te sturen", betreurt kolonel Jean-Luc Queyla deze donderdagochtend, directeur van SDIS 47. Bron

12 maart 2020

Microsoft Exchange-servers doelwit van DearCry-ransomware

Criminelen gebruiken kwetsbaarheden in Exchange om zo de mailservers van organisaties met ransomware te infecteren, zo waarschuwt Microsoft. Aanvallers weten via kwetsbaarheden toegang tot Exchange-servers te krijgen en installeren vervolgens de ransomware. Microsoft maakte vorige week beveiligingsupdates voor de kwetsbaarheden beschikbaar, maar wereldwijd blijken nog vele tienduizenden servers ongepatcht te zijn.

Nieuwe variant Dharma ransomware

JakubKroustek ontdekt een nieuwe variant met extensie *.biden, *.eofyd, *.duk, *.LAO

'.biden' - 'biden@cock.li' - https://t.co/G6dZnwyQTW #CrySiS #Dharma #ransomware - cc @gexcolo

— Jakub Kroustek (@JakubKroustek) March 11, 2021

6.970 openbaar gemaakte webshells op Exchange-servers

Kryptos Logic meldde dat er 6.970 publiekelijk blootgestelde webshells op Exchange-servers waren die het doelwit waren van bedreigingsactoren.

We've just discovered 6970 exposed webshells which are publicly exposed and were placed by actors exploiting the Exchange vulnerability. These shells are being used to deploy ransomware. If you're signed up to Telltale (https://t.co/caXU7rqHaI) you can check you're not affected pic.twitter.com/DjeM59oIm2

— Kryptos Logic (@kryptoslogic) March 12, 2021

Hackers vallen computersystemen van City of Covington aan

"Momenteel hebben we geen toegang tot alle computer- en telefoonsystemen, inclusief politie, brandweer, openbare werken, financiën en toegang tot alle e-mail", zeiden functionarissen donderdag. De cyberaanval had geen invloed op de 911-dienst van Covington.

Folks, Yesterday morning around 7:00am we discovered a significant hack into the City of Covington’s computer systems....

Geplaatst door City of Covington op Vrijdag 12 maart 2021

Cyberaanval University of the Highlands and Islands

Het partnerschap van de University of the Highlands and Islands heeft te maken met een aanhoudend cyberincident dat op al onze campussen een verstoring van onze systemen en netwerken heeft veroorzaakt. We werken momenteel aan het isoleren en minimaliseren van de impact van dit incident met hulp van externe partners. Wij geloven niet dat er persoonlijke gegevens zijn aangetast. De bron van het incident is nog niet bekend. Bron

13 maart 2020

Nieuwe variant Dharma ransomware

JakubKroustek ontdekt een nieuwe variant met extensie *.pirat

'.pirat' - 'brokendig@zimbabwe.su' - https://t.co/C3fa6SSYPz #CrySiS #Dharma #ransomware

— Jakub Kroustek (@JakubKroustek) March 12, 2021

PPS getroffen door cyberaanval

PPS, een Zuid-Afrikaans verzekerings- en investeringsadviesbedrijf, is getroffen door een cyberaanval door onbekende hackers. Het bedrijf heeft klanten vandaag in een verklaring op de hoogte gebracht dat hun diensten mogelijk worden verstoord wanneer het probeert de functionaliteit van zijn IT-infrastructuur te herstellen. Lees verder

Nieuwe ransomware

GrujaRS ontdekt een nieuwe ransomware die de extensie *.z8sj2c toevoegt

It looks like new #Seyret #Ransomware!?

— GrujaRS (@GrujaRS) March 13, 2021

No ransom note.

Extension .z8sj2c@BleepinComputer @LawrenceAbrams @demonslay335 https://t.co/vj3QEQIhMi pic.twitter.com/HECn11asEq

14 maart 2020

Black Shadow-hackers slaan opnieuw toe, lekken documenten in een nieuwe cyberaanval

"Hun servers zijn vernietigd en hun klantgegevens zijn in onze handen." Black Shadow, de hackers die in december duizenden documenten lekten met de persoonlijke informatie van klanten bij de Israëlische verzekeringsmaatschappij Shirbit, hebben nu ook de servers van KLS Capital Ltd. gehackt, zei de groep zaterdag in een Telegram-bericht. Lees verder

Nieuwe variant WastedLocker ransomware

Dnwls0719 ontdekt een nieuwe variant met extensie *.seccrypt

#WastedLocker #Ransomware

— dnwls0719 (@fbgwls245) March 14, 2021

82D841869E912A772413BB37F30307B0

New ext: .seccrypt

Note: ******.docx.howto_seccrypt@BleepinComputer @demonslay335 @Amigo_A_ @siri_urz @malwrhunterteam pic.twitter.com/BvaAt7cVTH

Met speciale dank aan: anonieme tipgevers

Identificeren van Ransomware

Upload een ransom bericht en/of een geëncrypteerd bestand om de ransomware te identificeren die uw bestanden heeft geëncrypteerd (versleuteld).

Ransomware aanvallen

Ransomware

Ransomware cyberaanvallen zijn een big business, zo groot zelfs dat onderzoek verwacht dat een bedrijf elke 11 seconden wordt aangevallen door een cybercrimineel en dat de schade als gevolg van deze aanvallen tegen 2021 ongeveer 20.000.000.000.000,- (20 biljoen) dollar zal bedragen .

Wat is Ransomware?

Ransomware is software waarmee de computer wordt ‘gegijzeld’. Het slachtoffer kan niet meer bij zijn persoonlijke bestanden. Bij het opstarten van de computer verschijnt een melding dat een bedrag betaald moet worden om weer toegang te krijgen. Wil je meer weten over Ransomware, dan kun je hier verder lezen.

Doxware

Wat is Doxware?

Doxware is een soort ransomware die persoonlijke gegevens aan het publiek dreigt vrij te geven als de gebruiker het losgeld niet betaalt.

De term komt van de hacker-term 'doxing' of het vrijgeven van vertrouwelijke informatie via internet. Doxware-aanvallen infecteren computers vaak via phishing-e-mails. Meer weten over doxware, dan kun je hier verder lezen.

Advies

- Installeer een goede virusscanner.

- Houd alle software up-to-date, waaronder besturingssysteem, internetbrowser, browser aanvullingen en populaire programma's, zoals Adobe Reader. Met ScanCircle zie je snel hoe je pc ervoor staat. Voor software als Adobe Flash en Java is uitschakelen aan te raden.

- Klik niet op bijlagen en links in e-mails, tenzij je zeker weet dat het vertrouwd is. Twijfel je, kijk dan op de Opgelicht website of de e-mail daar voorkomt. Zo niet, wacht dan een dag en controleer nogmaals of stuur hem door naar digitaalgids@consumentenbond.nl voor uitsluitsel.

- Schakel geen macro's bij Office-documenten van derden, zeker niet als daar in het document om wordt gevraagd.

- Ransomware is vaak een uitvoerbaar .exe-bestand, vermomd als ander soort bestand, bijvoorbeeld een pdf-document. Schakel bestandsextensies weergeven, zodat je de vermomming kunt doorzien.

- En tenslotte: back-ups maken! Dat is sowieso verstandig, maar bij ransomware-besmetting vaak het enige redmiddel om verlies van al je gegevens te voorkomen.

Wilt u weten hoe uw digitale veiligheid is? Doe dan hier de test en ontvang uw test score. (.../10)

Meer weekoverzichten

Slachtofferanalyse en Trends van Week 03-2025

Reading in another language

Slachtofferanalyse en Trends van Week 02-2025

Reading in another language

Slachtofferanalyse en Trends van Week 01-2025

Reading in another language

Slachtofferanalyse en Trends van Week 52-2024

Reading in another language

Slachtofferanalyse en Trends van Week 51-2024

Reading in another language

Slachtofferanalyse en Trends van Week 50-2024

Reading in another language

Ransomware berichten

De dag dat ransomware slim werd, hoe AI de spelregels verandert

Reading in another language

De stille pandemie van 2025, ransomware explodeert wereldwijd en blijft onzichtbaar

Reading in another language

LockBit gehackt: Het onmogelijke gebeurt en onthult een duistere wereld van ransomware

Reading in another language

Ransomware in 2025, een groeiende dreiging: trends en ontwikkelingen

Reading in another language

Double Extortion Ransomware: Een onderzoek naar de winst, inspanning en risico’s voor cybercriminelen

Reading in another language

Lockbit ontmaskerd in 2024: de achtervolging, arrestaties en toekomst van ransomware

Reading in another language

Alle blogs

FIOD 800 servers, TrapDoor npm en Ghost CMS ClickFix

In de periode van vrijdag 22 tot en met zondag 24 mei 2026 arresteerde de FIOD twee verdachten en nam meer dan 800 servers in beslag van een hostingbedrijf dat vermoedelijk Russische cyberaanvallen en desinformatie faciliteerde. Dreigingsactor TrapDoor plaatste 34 kwaadaardige pakketten gericht op ontwikkelaars die AI coding assistants gebruiken, waarbij kwaadaardige instructiebestanden worden ingezet om toekomstige AI sessies te manipuleren. En op meer dan 700 websites, waaronder die van Harvard University en Oxford University, wordt een kritieke kwetsbaarheid in Ghost CMS (CVE-2026-26980) misbruikt om bezoekers via ClickFix naar malware te leiden.

GitHub inbraak via VS Code extensie, DBIR en SonicWall MFA

In de periode van woensdag 20 mei tot en met vrijdag 22 mei 2026 bevestigde GitHub dat dreigingsactor TeamPCP via een kwaadaardige VS Code extensie toegang verkreeg tot 3.800 interne repositories in achttien minuten. Het Verizon Data Breach Investigations Report 2026 toont voor het eerst kwetsbaarheidsexploitatie als dominante aanvalsmethode bij datalekken. En een fout in SonicWall VPN, CVE-2024-12802, wordt actief ingezet als beginpunt voor ransomware campagnes op toestellen waarvan de ondersteuning al is beëindigd.

Vrouw gezocht na babbeltruc bij slachtoffer in Oudenbosch

Op donderdag 15 januari 2026 werd een inwoner van Oudenbosch opgelicht door nepagenten. Een vrouw wist het vertrouwen te winnen, drong de woning binnen en nam sieraden, contant geld en een kluisje mee. De politie zoekt haar via vrijgegeven beelden.

Shai-Hulud npm aanval, MiniPlasma zerodag en Microsoft 365

In de periode van maandag 18 mei tot en met dinsdag 19 mei 2026 waren meerdere dreigingen gelijktijdig actief op verschillende aanvalsoppervlakken. Dreigingsactor TeamPCP publiceerde in 22 minuten 639 kwaadaardige versies van 323 npm pakketten, waarna de broncode van de aanvalsworm werd vrijgegeven op BreachForums. Een beveiligingslek in Windows uit 2020 bleek nooit correct te zijn gerepareerd en biedt elke lokale aanvaller volledige systeemrechten op een volledig bijgewerkt systeem. Microsoft 365 omgevingen stonden tegelijk onder druk via SSPR kaping door Storm-2949 en OAuth sessiestiefstal via EvilTokens. En ransomwaregroep The Gentlemen werd officieel partner van BreachForums terwijl onderzoekers meer dan 1.570 slachtoffers identificeerden.

Ledger post, Apple M5 kernel exploit en LockBit Stahlwille

In de periode van vrijdag 15 mei tot en met zondag 17 mei 2026 ontvingen eigenaren van Ledger hardware wallets vervalste papieren brieven met QR codes die leiden naar phishingsites waarop wordt gevraagd om de herstelzin in te vullen. De campagne is gelinkt aan het datalek bij Global-e uit januari 2026. Tegelijkertijd publiceerden vier beveiligingsonderzoekers een werkende exploit voor de Apple M5 chip, waarbij zij de hardwarematige geheugenbescherming van Apple doorbraken met behulp van een AI model van Anthropic. Op het darkweb portaal van LockBit 5.0 verscheen het Nederlandse bedrijf Stahlwille B.V. als een van zes nieuwe geclaimde slachtoffers.

INT geclaimd, Clinical Diagnostics en Kamervragen Canvas

In de periode van woensdag 13 mei tot en met donderdag 14 mei 2026 publiceerde The Gentlemen ransomwaregroep het Instituut voor de Nederlandse Taal als nieuw slachtoffer op haar darkweb portaal, terwijl op een ondergronds forum werd beweerd dat het Belgische medische platform cabinetmedical.be via een SQL kwetsbaarheid is gecompromitteerd met circa 10.000 patiëntgegevens. De Inspectie Gezondheidszorg en Jeugd maakte op 13 mei bekend dat medisch laboratorium Clinical Diagnostics ten tijde van een cyberaanval niet voldeed aan de wettelijk verplichte NEN 7510 norm voor informatiebeveiliging in de zorg, waarbij de gegevens van 850.000 vrouwen uit het bevolkingsonderzoek baarmoederhalskanker zijn gestolen. Tegelijkertijd heeft de ShinyHunters Canvas zaak een politieke dimensie gekregen, met vragen in de Tweede Kamer aan twee ministers en een oproep van de Amerikaanse Huizencommissie voor Binnenlandse Veiligheid aan Instructure om te getuigen.